Vulnerabilidades 0-day explotadas activamente en Internet Explorer, Safari y Chrome

El equipo de detección y análisis de amenazas de Google (Threat Analysis Group) ha detectado tres campañas que hacen un uso activo de cuatro vulnerabilidades de día cero, y que tienen como objetivo a los navegadores Chrome, Internet Explorer 11 y Safari.

Los exploits comentados en el informe de Google hacen uso de cuatro vulnerabilidades, algunas ya comentadas en este blog:

CVE-2021-1879: Uso de memoria tras liberación en el componente QuickTimePluginReplacement (Apple WebKit)

CVE-2021-21166: Error en el componente Chrome Object Lifecycle del módulo Audio

CVE-2021-30551: Confusión de tipos en el motor V8 de Google Chrome

CVE-2021-33742: Lectura fuera de los límites en MSHTML de Internet Explorer

Los exploits fueron comercializados por un intermediario a actores apoyados por varios gobiernos y tienen como objetivos a personalidades de estados de Europa del Este y Oriente Medio.

Exploits para Google Chrome: CVE-2021-21166 y CVE-2021-30551

Las vulnerabilidades CVE-2021-21166 y CVE-2021-30551 son utilizadas por el mismo actor para ejecutar código arbitrario de forma remota. Los atacantes envían un enlace especialmente diseñado para la víctima objetivo. El enlace lleva a un dominio bajo el control del atacante que imita a un sitio legítimo relacionado con la víctima. Cuando la víctima visita el enlace, es redirigida a otra página que recolecta la información necesaria sobre el dispositivo y ejecuta el exploit.

IOCs:

lragir[.]org

armradio[.]org

asbares[.]com

armtimes[.]net

armlur[.]org

armenpress[.]org

hraparak[.]org

armtimes[.]org

hetq[.]org

Internet Explorer 11: CVE-2021-33742

Esta vulnerabilidad ya ha sido corregida por Microsoft el pasado mes de junio, sin embargo continúan detectándose ataques que aprovechan esta vulnerabilidad y apuntan a usuarios de Internet Explorer 11. El proceso es similar al de los exploits para Chrome. Tras una fase de reconocimiento se carga el exploit que en caso de ser fructífero, permitiría al atacante ejecutar código arbitrario en el dispositivo de la víctima. Recientemente el equipo de investigadores de Citizenlab ha conseguido relacionar el desarrollo y comercialización del exploit con el actor Candiru.

IOCs:

http://lioiamcount[.]com/IsnoMLgankYg6/EjlYIy7cdFZFeyFqE4IURS1

http://db-control-uplink[.]com/eFe1J00hISDe9Zw/gzHvIOlHpIXB

http://kidone[.]xyz/VvE0yYArmvhyTl/GzV

WebKit (Safari): CVE-2021-1879

Este exploit se asocia a un actor apoyado por el gobierno ruso y no guarda relación con los anteriores. Esta campaña apunta a oficiales de gobiernos de Europa del Este. A través de mensajes de LinkedIn, los atacantes envían los enlaces maliciosos a objetivos concretos. Cuando la víctima visita el enlace desde un dispositivo iOS 12.4-13.7 el exploit intentará exfiltrar información sobre cookies de sesión y páginas web abiertas en el navegador Safari del dispositivo.

IOCs:

supportcdn.web[.]app

vegmobile[.]com

111.90.146[.]198

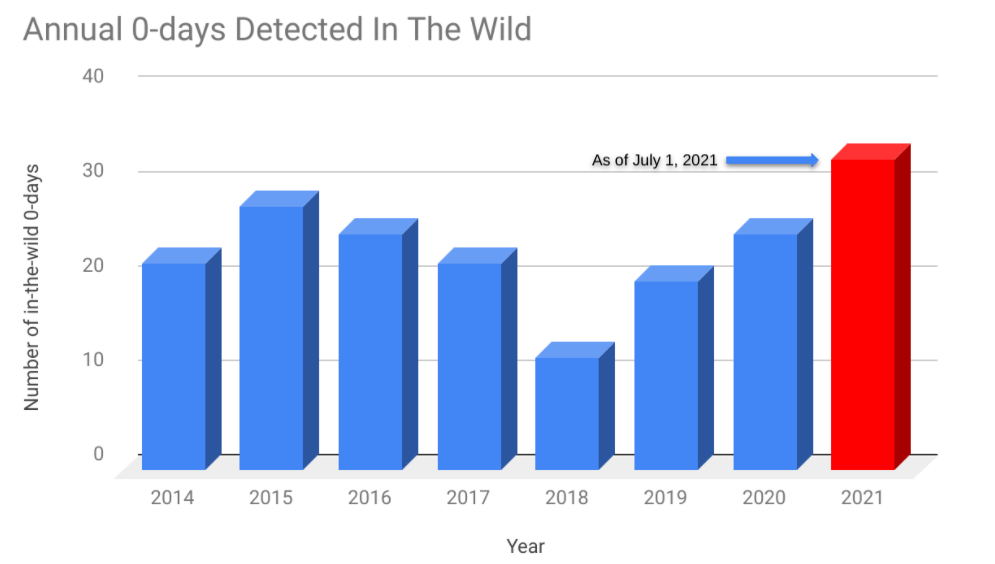

En lo que llevamos de año se han detectado 36 vulnerabilidades 0-day explotadas «In the Wild». 11 más que en todo el año pasado:

Fuente: blog.google

CVE-2020-11261: Android – Memory management logic error in kgsl driver

CVE-2021-1647: Windows – Defender – Unspecified remote code execution in Windows – Defender

CVE-2021-1782: iOS – Unspecified kernel race condition

CVE-2021-1870: WebKit – Unspecified logic flaw in Webkit

CVE-2021-1871: WebKit – Unspecified logic flaw in Webkit

CVE-2021-21148: Chrome – Heap buffer overflow in V8

CVE-2021-21017: Adobe Reader – Heap-based buffer overflow

CVE-2021-1732: Windows – Unspecified win32k escalation of privilege

CVE-2021-26855: Exchange Server – Server-side request forgery (SSRF)

CVE-2021-26857: Exchange Server – Insecure deserialization in the Unifed Messaging service

CVE-2021-26858: Exchange Server – Arbitrary file write

CVE-2021-27065: Exchange Server – Arbitrary file write

CVE-2021-21166: Chrome – Object lifecycle issue in audio

CVE-2021-26411: Internet Explorer – Use-after-free in MSHTML

CVE-2021-21193: Chrome – Use-after-free in Blink

CVE-2021-1879: WebKit – Universal cross site scripting in Webkit

CVE-2021-28310: Windows – Out-of-bounds write vulnerability in dwmcore.dll

CVE-2021-21220: Chrome – Use-after-free in Blink

CVE-2021-30661: WebKit – Use-after-free in WebKit

CVE-2021-30665: WebKit – Memory corruption related to state management in Webkit

CVE-2021-30663: WebKit – Integer overflow in Webkit

CVE-2021-28550: Adobe Reader – Use-after-free

CVE-2021-1905: Android – Use-after-free in GPU

CVE-2021-1906: Android – Improper error handling in GPU

CVE-2021-28663: Android – Use-after-free in Mali GPU

CVE-2021-28664: Android – Writes to read-only memory in Mali GPU

CVE-2021-31955: Windows – Kernel information disclosure in SuperFetch

CVE-2021-31956: Windows – Heap-based buffer overflow in ntfs.sys

CVE-2021-33742: Internet Explorer – Out-of-bounds write in MSHTML

CVE-2021-31199: Windows – Unspecified enhanced crypto provider escalation of privilege

CVE-2021-31201: Windows – Unspecified enhanced crypto provider escalation of privilege

CVE-2021-30551: Chrome – Type confusion in v8

CVE-2021-30554: Chrome – Use-after-free in WebGL

CVE-2021-33771: Windows – Unspecified kernel escalation of privilege

CVE-2021-34448: Internet Explorer – Unspecified scripting engine memory corruption

CVE-2021-31979: Windows – Unspecified kernel escalation of privilege

Este incremento puede deberse no solo a las inversiones en detección y revelación de vulnerabilidades, sino que también puede ser un indicio de que los atacantes lo tienen cada vez más complicado y necesitan hacer uso de este tipo de vulnerabilidades para llevar a cabo sus ataques.

Ver información original al respecto en Fuente>

https://unaaldia.hispasec.com/2021/07/vulnerabilidades-0-day-explotadas-activamente-en-internet-explorer-safari-y-chrome.html